Recientemente, el FBI logró acceder al teléfono móvil de Thomas Matthew Crooks, el joven que intentó asesinar al ex-presidente Donald Trump durante un mitin en Butler, Pensilvania. Este acceso se realizó en un tiempo récord de solo dos días, lo que plantea interrogantes sobre las técnicas utilizadas y las implicaciones de seguridad que pueden tener para el futuro. El incidente ha reabierto el debate sobre la privacidad digital y la capacidad de las autoridades para sortear las protecciones de los dispositivos móviles en situaciones críticas.

El ataque dejó a Trump herido y cobró la vida de un asistente, además de causar lesiones a otros dos. Sin embargo, la falta de un manifiesto o declaración que explique las motivaciones de Crooks ha llevado al FBI a investigar a fondo su teléfono en busca de pistas. Este caso no solo involucra el desenlace trágico de un ataque, sino que también pone de relieve la evolución de las herramientas de hackeo y los desafíos que enfrentan las fuerzas de seguridad en el acceso a información vital.

Acceso rápido al dispositivo del tirador

El ataque contra Trump dejó muchas preguntas sin respuesta. Al no haber un manifiesto que explique las intenciones de Crooks, el FBI recurrió a su teléfono bloqueado para intentar desentrañar su psicología y motivaciones. Este es un paso habitual en investigaciones de este tipo, donde el acceso a la información digital puede proporcionar claves cruciales.

Sin embargo, lo notable en este caso es el tiempo que tomó el FBI para desbloquear el dispositivo. En contraste con el caso de San Bernardino en 2015, donde el FBI tardó casi cuatro meses y gastó cerca de un millón de dólares para acceder a un iPhone, esta vez el desbloqueo se realizó en un par de días. Este cambio significativo puede deberse a la evolución de las herramientas de acceso y a una mayor experiencia acumulada por parte de las autoridades.

Keyboard walk: Contraseñas inseguras y cómo mejorarlas

Keyboard walk: Contraseñas inseguras y cómo mejorarlas¿Cómo logró el FBI acceder al teléfono?

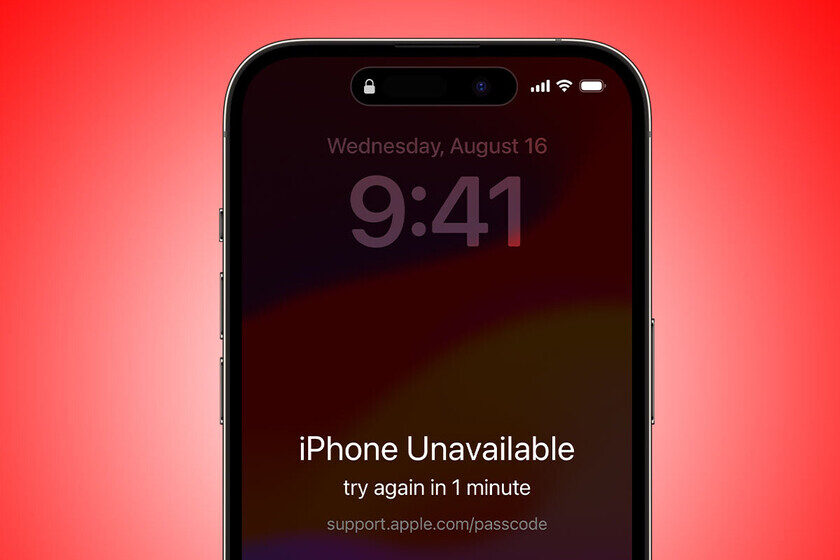

La rapidez con la que el FBI logró acceder al teléfono de Crooks plantea interrogantes sobre el modelo del dispositivo y las medidas de seguridad implementadas. Dependiendo de si era un iPhone o un dispositivo Android, las técnicas de desbloqueo podrían variar considerablemente. Las medidas de seguridad en los dispositivos modernos han aumentado, con características como:

- Biometría (huellas dactilares, reconocimiento facial)

- Cifrado de datos a nivel de hardware

- Contraseñas de varios dígitos

- Bloqueos automáticos tras múltiples intentos fallidos

Las fuerzas de seguridad, incluido el FBI, suelen recurrir a empresas especializadas como Cellebrite, que ofrecen kits para desbloquear dispositivos móviles. Estos kits han demostrado ser efectivos, pero también generan preocupación por la seguridad y la privacidad de los datos personales. En el caso de Crooks, no se ha revelado si se utilizó Cellebrite o algún otro método para acceder a su dispositivo.

El dilema de la privacidad digital

Este caso resalta un dilema contemporáneo: ¿hasta dónde pueden llegar las autoridades para acceder a datos personales en situaciones de emergencia? El debate sobre la privacidad digital y la seguridad pública es cada vez más relevante. En el pasado, el FBI se enfrentó a Apple en una batalla judicial sobre el acceso a datos en el iPhone de un tirador, lo que llevó a cuestionar la ética de crear «puertas traseras» en los sistemas de seguridad de los dispositivos.

Las opiniones están divididas en torno a este tema. Por un lado, algunos argumentan que la seguridad pública debe prevalecer sobre la privacidad individual, especialmente en casos de amenaza a la vida. Por otro lado, hay quienes defienden que cualquier acceso no autorizado a dispositivos personales podría sentar un precedente peligroso y socavar la confianza del público en la seguridad de sus datos.

Comparativa de métodos de desbloqueo

Para entender mejor el contexto de cómo se accede a los dispositivos bloqueados, es útil comparar distintos métodos utilizados por las autoridades. A continuación, se presenta una tabla que muestra algunas de las herramientas y técnicas más comunes:

| Método | Descripción | Ventajas | Desventajas |

|---|---|---|---|

| Cellebrite | Kits de hardware especializados para desbloqueo | Acceso rápido y efectivo a datos | Costoso y puede ser ilegal en algunos contextos |

| GrayKey | Dispositivo para desbloquear iPhones y Androids | Alta tasa de éxito en dispositivos Apple | Preocupaciones sobre privacidad y ética |

| Acceso físico directo | Manipulación directa del dispositivo | Sin necesidad de software adicional | Arriesgado y requiere habilidades técnicas avanzadas |

Las implicaciones del desbloqueo rápido

El hecho de que el FBI haya podido acceder al teléfono de Crooks en solo dos días plantea serias preguntas sobre la seguridad de los dispositivos actuales. La evolución de las herramientas de desbloqueo podría indicar que las medidas de protección implementadas por fabricantes como Apple y Google no son suficientes para frenar el acceso no autorizado en situaciones críticas.

Esto podría llevar a una reevaluación de las prácticas de seguridad en la industria de la tecnología, fomentando una mayor inversión en medidas de protección más robustas. Sin embargo, también es un llamado a la reflexión sobre la necesidad de equilibrar la seguridad nacional con los derechos de privacidad de los ciudadanos, un debate que seguramente continuará a medida que la tecnología avanza.

Los recientes eventos alrededor del caso de Thomas Matthew Crooks subrayan la importancia de la vigilancia y la preparación en la seguridad pública, así como los desafíos que enfrentan las autoridades al intentar acceder a información crítica. El futuro del desbloqueo digital y los límites de la privacidad están en juego, y este incidente podría ser un punto de inflexión en ese diálogo.