Cuando se trata de proteger nuestras cuentas en línea, la autenticación de doble factor (2FA) se ha convertido en una de las herramientas más recomendadas. Sin embargo, es fundamental entender que, aunque esta medida de seguridad añade una capa adicional de defensa, no es infalible. A menudo, los atacantes encuentran maneras de eludirla, lo que subraya la necesidad de adoptar prácticas adicionales para resguardar nuestra información.

La experiencia de una persona cercana al autor, quien sufrió el hackeo de su correo electrónico, ilustra la importancia de tener una estrategia de seguridad robusta. Este incidente reveló que algunas cuentas protegidas por autenticación de doble factor resistieron mejor los ataques. En este contexto, es crucial explorar las principales amenazas a las que nos enfrentamos y aprender cómo podemos protegernos de ellas de manera efectiva.

Interceptando los SMS: Una vulnerabilidad común

La autenticación a través de SMS es uno de los métodos más utilizados para la verificación en dos pasos. Sin embargo, presenta serias vulnerabilidades. Hay dos factores clave que contribuyen a esta debilidad: el sistema de mensajes cortos y la falta de cifrado.

Cuando envías un SMS, este viaja a través de un centro de servicio que actúa como intermediario. Esto significa que, aunque el mensaje no llegue al destinatario de inmediato, se retiene en el centro hasta que pueda ser entregado. Este proceso lo hace susceptible a ataques, ya que un hacker que tenga acceso a este centro podría interceptar y modificar los mensajes.

Siete VPN gratuitas para dispositivos Android e iPhone

Siete VPN gratuitas para dispositivos Android e iPhoneConsejos para minimizar este riesgo:

- Evita usar SMS como método de autenticación siempre que sea posible.

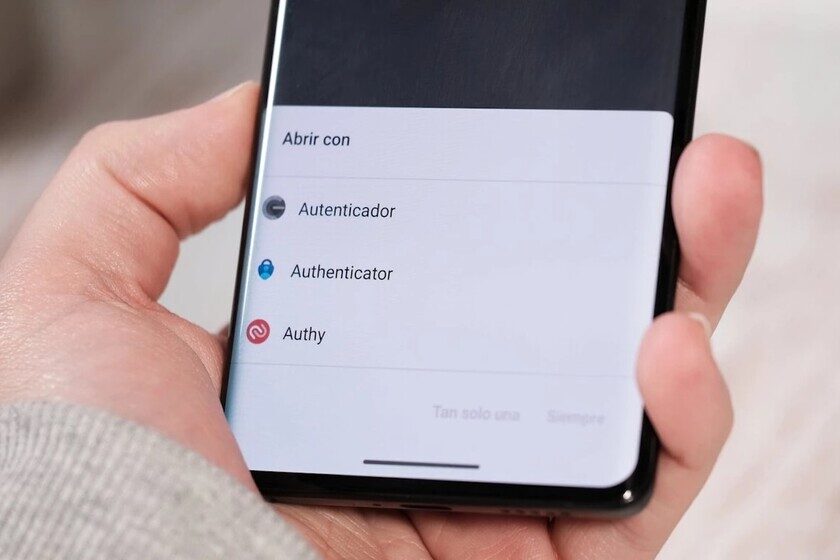

- Opta por aplicaciones de autenticación o métodos biométricos.

- Desconfía de enlaces en mensajes de texto de números desconocidos.

El peligro del phishing: Más allá de las contraseñas

El phishing es una técnica de engaño en la que los atacantes se hacen pasar por entidades legítimas para robar información sensible. Este tipo de ataque puede ser particularmente efectivo incluso contra cuentas que utilizan autenticación de doble factor.

Cuando un usuario introduce su usuario y contraseña en un sitio de phishing, el atacante obtiene inmediatamente esos datos. Si el servicio en cuestión tiene habilitada la 2FA, el atacante también recibirá el código de verificación al intentar acceder a la cuenta.

¿Cómo protegerse del phishing?

- Verifica la URL antes de ingresar tus credenciales.

- Desconfía de mensajes que solicitan información sensible.

- Utiliza un administrador de contraseñas que te ayude a gestionar de forma segura tus datos.

Riesgos de utilizar cuentas vinculadas: OAuth y sus vulnerabilidades

El uso de sistemas de autenticación como OAuth permite a los usuarios registrarse en servicios utilizando cuentas de Google, Facebook o Apple. Si bien esto simplifica el acceso, también introduce nuevos riesgos de seguridad. Si un atacante accede a la cuenta principal, todas las cuentas vinculadas quedan expuestas.

Además, los atacantes pueden manipular el proceso de consentimiento de OAuth para eludir la autenticación de doble factor. Esto se logra a través de mensajes de phishing que inducen al usuario a proporcionar permisos adicionales a un servicio malicioso.

Recomendaciones para proteger tus cuentas vinculadas:

- Configura alertas para cualquier modificación en la configuración de tus cuentas.

- Revisa periódicamente las aplicaciones y servicios que tienen acceso a tu información.

- Desconfía de solicitudes de acceso inusuales.

Notificaciones push: Un método engañoso

Las notificaciones push se utilizan comúnmente como un método de autenticación para verificar inicios de sesión desde dispositivos no reconocidos. Sin embargo, si un atacante tiene tus credenciales, puede bombardearte con solicitudes de autorización, esperando que accedas a alguna accidentalmente.

La clave para protegerse es ser muy cauteloso con las notificaciones que decides aprobar. Asegúrate de reconocer el dispositivo y la actividad antes de dar tu consentimiento.

Consejos para gestionar las notificaciones push:

- Aprueba solo solicitudes de dispositivos que reconozcas.

- Si recibes múltiples solicitudes de dispositivos desconocidos, cambia tu contraseña inmediatamente.

- Configura autenticaciones adicionales para cambios importantes en la cuenta.

Robos de cookies: Un peligro silencioso

Cada vez que inicias sesión en un sitio web, se genera una cookie que permite mantenerte autenticado. Esto es conveniente, pero también puede ser peligroso. Si un atacante roba tus cookies de sesión, puede acceder a tu cuenta sin necesidad de ingresar tus credenciales.

Para protegerte de este tipo de amenazas, es aconsejable cerrar sesión manualmente en servicios que manejan información sensible. Además, establece controles adicionales sobre las cookies y verifica la configuración de tu navegador para mejorar la seguridad.

Consejos para gestionar las cookies:

- Cierra sesión de forma manual después de usar servicios sensibles.

- Configura tu navegador para borrar cookies automáticamente al cerrar.

- Utiliza navegadores que ofrezcan protección avanzada contra el robo de cookies.

La autenticación de doble factor es una herramienta valiosa, pero no debe ser la única línea de defensa. Al estar al tanto de las amenazas actuales y adoptar prácticas de seguridad más robustas, puedes proteger mejor tus cuentas y datos personales. La prevención siempre será tu mejor aliado en el entorno digital.